コラム

内部不正は“他人事”ではない ― IPA調査に見る実態と備え

見えにくい内部不正の実態とは

日々の業務の中で、重要な情報を扱う機会は少なくありません。

そのような中で、もし自社の従業員が意図的に情報を持ち出したり、不正な操作を行っていたとしたら ―― その影響はどの程度になるでしょうか。

内部不正による情報漏洩は、外部からのサイバー攻撃と比べて注目されにくいものの、実際には深刻なセキュリティインシデントの原因となることがあります。

独立行政法人情報処理推進機構(IPA)が実施した「内部不正による情報セキュリティインシデント実態調査」では、実際の事例や統計から、組織内部で発生した不正行為が業務や企業の信頼に及ぼす影響の大きさが明らかにされています。

本コラムでは、このIPAの調査結果をもとに、内部不正によるセキュリティインシデントの実態とその影響について整理し、企業がどのようなリスクを抱えているのか、そしてどのような対策が有効と考えられているのかを見ていきます。

目次

1.内部不正とは何か

まず、内部不正の概念を明確にしておく必要があります。IPAの定義によると、「内部不正」とは、組織に所属する職員や委託先関係者など、正規の権限を持つ者が、その立場を利用して不正な目的で情報やシステムを扱う行為を指します。

外部からの攻撃と異なり、内部不正は組織の業務やシステム構造を熟知した人物によって行われるため、発覚しにくく、被害が長期化する傾向があります。

IPAの報告書でも、内部不正による情報セキュリティインシデントは「検知の遅れ」や「発見時の被害拡大」といった特徴を持つことが示されています。内部関係者の行動は通常業務と見分けがつきにくく、システム上の監視だけでは不正を把握しづらいのが現状です。

2.内部不正インシデントの発生状況と傾向

内部不正の定義を理解したうえで、次に注目したいのはその発生傾向です。

IPAの調査によると、内部不正に起因する情報セキュリティインシデントは、毎年一定数発生しており、特に「個人情報」や「営業秘密」などの重要情報を対象とした不正持ち出しが多く報告されています。

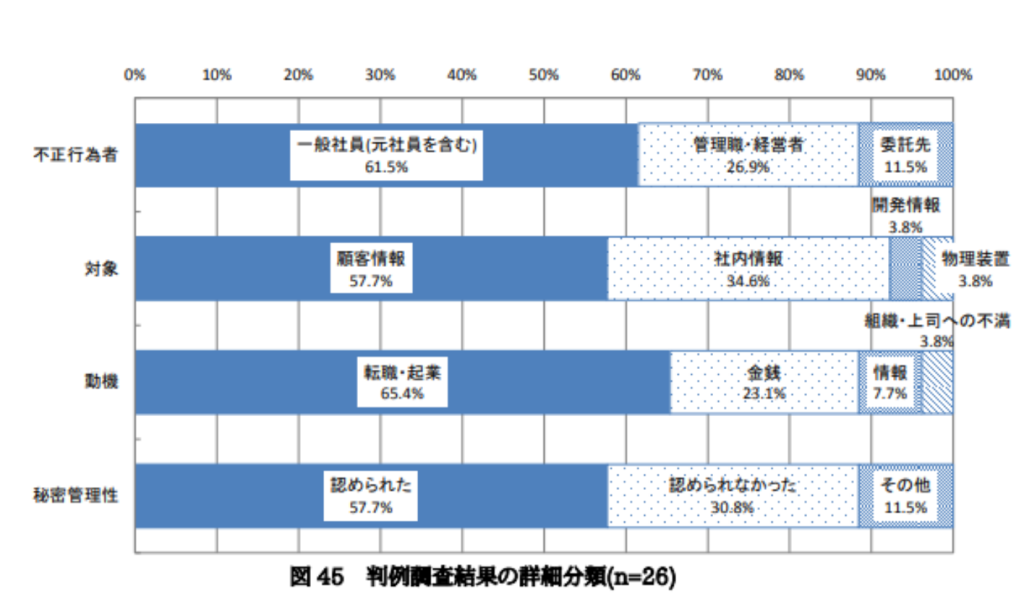

判例調査での不正行為者の属性は、一般社員(元社員を含む)が約6割と最も多く、次いで管理職・経営者や委託先が含まれます。不正行為の対象情報では、顧客情報が最も多く、次いで社内情報や開発情報・物理装置が報告されています。

動機については、転職や起業目的が約6割と最も多く、その他の理由として金銭目的や権限乱用などが確認されています。

また、これらの行為は必ずしも高度な技術を伴うものではなく、「USBメモリへのコピー」「電子メール送信」など、比較的単純な方法で行われているケースが多いことも報告されています。つまり、内部不正は特別なスキルを持つ一部の人だけでなく、誰にでも起こり得る問題だといえます。

出典:個人情報保護委員会

内部不正による情報セキュリティインシデント実態調査-調査報告書-

3.具体的な事例と影響の実態

こうした傾向の背後には、実際のインシデント事例が数多く存在します。IPAの報告書では、いくつかの具体的なケースが紹介されています。

まず、退職や転職に関連して情報を持ち出す事例があります。たとえば、元社員が競合会社に転職する際、営業秘密である機械の図面データを不正に持ち出したケースがあります。また、従業員2名が会社の保有する顧客情報を不正に取得し、自身の転職先へ開示したケースも報告されており、転職先の売上が急増する一方、元の会社の売上が減少するなど、事業への直接的な影響も見られました。

一方、金銭目的で不正を働くケースもあります。たとえば、委託先社員が顧客データベースを不正に持ち出し、転売した事例では、対象となった個人情報は約3,500万件にのぼります。このように、大量の情報が不正に流出することで、組織に大きな損害を与える可能性があります。

これらの事例では、顧客情報や社内の機密情報の持ち出しが確認されており、転職先企業での利用や売上変動など、企業の業務や財務に直接的な影響があった事実が示されています。

4. 不正行為の心理と背景要因

内部不正が発生する背景には、単なる「悪意」だけでなく、複数の要因が関係しています。IPAの調査によれば、判例調査で確認された不正行為の主な動機や背景として、次のような要素が挙げられています。

- 処遇や待遇に不満があった

- 持ち出した情報や機材で転職や起業を有利にしたかった(転職・起業目的)

- 企業・組織や上司などに恨みがあった(社内環境・人間関係)

- 持ち出した情報や機材を換金したかった(金銭目的)

さらに、IPAの報告書では、不正行為者の振る舞いとして、システム的な面では正規のアクセス権でデータにアクセスしたり、ネットワーク共有や外部メディアを利用するケース、不正ソフトをインストールするケースが報告されています。

また、システム以外の面では、業績の低下や欠勤の増加、同僚の言動の変化なども見られる場合があります。

こうした不正行為の動機や兆候を把握することは、早期発見や予防策の検討に役立つとされています。

5. 内部不正対策の実施状況

IPAの調査によると、企業における内部不正対策としては、『情報の格付け』『ID・アクセス権の管理』『入退室管理』『ログの取得と監視』などが挙げられます。これらの基本的な管理施策を中心に実施している企業が多いことが確認されています。

また、経営層が主導して内部不正対策を実施したり、内部不正を働いた役職員に対する懲戒手続や社内教育などを整備している企業も見られます。

一方で、企業規模による差も顕著であり、従業員300名未満の中小企業では「方針やルールがない」と回答した割合が約4割に上るなど、体制整備が進んでいない現状も報告されています。セキュリティの優先度が低く、人的・予算的な制約から十分な対策を講じられないケースも多いようです。

こうした中でも、情報漏えい事件や報道を契機として、経営層や現場の意識が高まり、監視体制の強化や教育の見直しを行う企業が増えています。内部不正対策は、技術的な制御だけでなく、経営層の理解や従業員の意識醸成を含めた総合的な取り組みが重要であることが、調査結果からも読み取れます。

6.調査から読み取れる内部不正対策のポイント

報告書では、調査から把握することができた内部不正の状況等、及び調査結果を考察し得られた内部不正対策として以下のようなポイントが示されています。

- 方針・ルールの整備

従業員300名未満の中小企業では、内部不正対策に関する方針やルールがない企業が約4割を占めています。情報の格付けやアクセス権管理、外部記録媒体の利用制限などの基本的なルールを策定し、従業員に周知することが重要です。 - 監視と証跡管理の強化

不正行為の抑止には、アクセスログの取得や監視体制の強化、操作履歴の保全が有効です。内部不正経験者の半数以上が「ネットワーク利用制限」や「アクセスログ監視」を効果的と考えており、監視の存在を従業員に周知することも抑止力になります。 - 経営層・管理者の関与

経営層やシステム管理者が、不正抑止に有効な対策を理解し、的確に実施することが重要です。職務上の成果物の公開に関する罰則規定や監視体制の強化など、組織全体での対応が求められます。 - 退職者への対策

転職や退職に伴う情報漏えいを防ぐため、退職者に秘密保持契約を締結し、在職中に得た情報を退職後に使用しないことを確認することが有効です。 - 外部支援の活用

社内だけで対応が困難な場合は、インシデント調査を外部に依頼することも検討されます。事前に対象データや分析に必要な情報を整理し、外部に提供できる準備をしておくことが望ましいとされています。

内部不正対策は、技術的な制御だけでなく、経営層の理解や従業員への周知・意識醸成を含めた総合的な取り組みが重要です。

BlackBoxSuiteでは、アクセスログの取得・監視により、

内部不正を未然に防ぎます。

Webサイトに公開されていない資料をお

届けしています。

こんな方に最適な資料です。

7.まとめ ― 組織全体で「防ぐ文化」を育むために

内部不正は、どの企業にも潜在的に存在するリスクです。IPAの調査が示すように、背景には個人の不満や転職・起業などの動機が存在し、たとえ些細な行為であっても、被害が大きくなれば企業の信頼や事業活動に重大な影響を与える可能性があります。

重要なのは、技術的な防御策だけでなく、組織全体で「防ぐ文化」を育むことです。情報の重要度を明確化し、方針やルールを策定・周知し、定期的な監査や教育を継続することが不可欠です。こうした地道な取り組みの積み重ねが、内部不正の芽を早期に摘み取る力となります。

また、退職者への秘密保持契約の締結や、必要に応じた外部支援の活用も含め、総合的な対策が求められます。経営層・管理者・現場が一体となり、内部不正が「起こり得る前提」で備える姿勢を持つことが、組織の信頼を守るうえで重要です。

内部不正対策は一度実施すれば終わりではなく、継続的な見直しと改善が必要です。こうした総合的・持続的な取り組みにより、組織全体で「防ぐ文化」を育てることが可能となります。

出典・参考情報(2025年11月時点)

- 独立行政法人情報処理推進機構(IPA)

「内部不正による情報セキュリティインシデント実態調査」報告書について

https://www.ipa.go.jp/archive/security/reports/economics/insider.html

Writer

Kohki Taguchi BlackBox Japan Inc.|常務取締役

某IT系総合研究所にてPG、SE、PM、営業を経験後、金融機関向けアクセス監査製品ベンダーにて営業責任者を10年間務める。その後、金融機関側での実務経験を10年積み、現在はBlackBox Japan Inc. 常務取締役としてBlackBox Suiteの日本市場展開を統括。金融・セキュリティ分野における豊富な実務経験を背景に、経営・監査・リスク管理の視点から情報発信を行っている。

趣味: 子守り、浜焼き、晩酌

お問合せ

BlackBox Suiteは、多くの実績を持つ情報漏洩対策ソリューションです。

ご不明な点はお気軽にお問い合わせください。

利用用途やリスクに応じて、最適なご提案をいたします。